Die Verwaltung hochsensibler Dokumente bringt für Steuerberater, Wirtschaftsprüfer und Anwaltskanzleien eine enorme Verantwortung mit sich. In der heutigen digitalen Landschaft reicht es für Berufsgeheimnisträger nicht mehr aus, Akten lediglich in einer Cloud abzulegen. Organisationen benötigen eine Infrastruktur, die sich wie ein echter Tresor verhält – unsichtbar für Dritte, unveränderbar in der Historie und exklusiv zugänglich für autorisierte Personen.

Einordnung des Problems: Das unterschätzte Risiko der Zugangsverwaltung

Wenn Kanzleien und regulierte Unternehmen neue Softwarelösungen einführen, entsteht oft eine gefährliche Lücke zwischen den strengen Anforderungen der GoBD und der tatsächlichen Systemsicherheit. Viele Cloud-Lösungen bieten zwar Komfort, erfordern aber ein hohes Maß an Vertrauen in den Anbieter.

- Risiko: Der größte Schwachpunkt klassischer Cloud-Lösungen sind kompromittierbare Passwörter und die theoretische Möglichkeit, dass der Provider technisch auf die Dateien zugreifen kann. Passwörter allein sind im Zeitalter gezielter Phishing-Angriffe ein massives Sicherheitsrisiko.

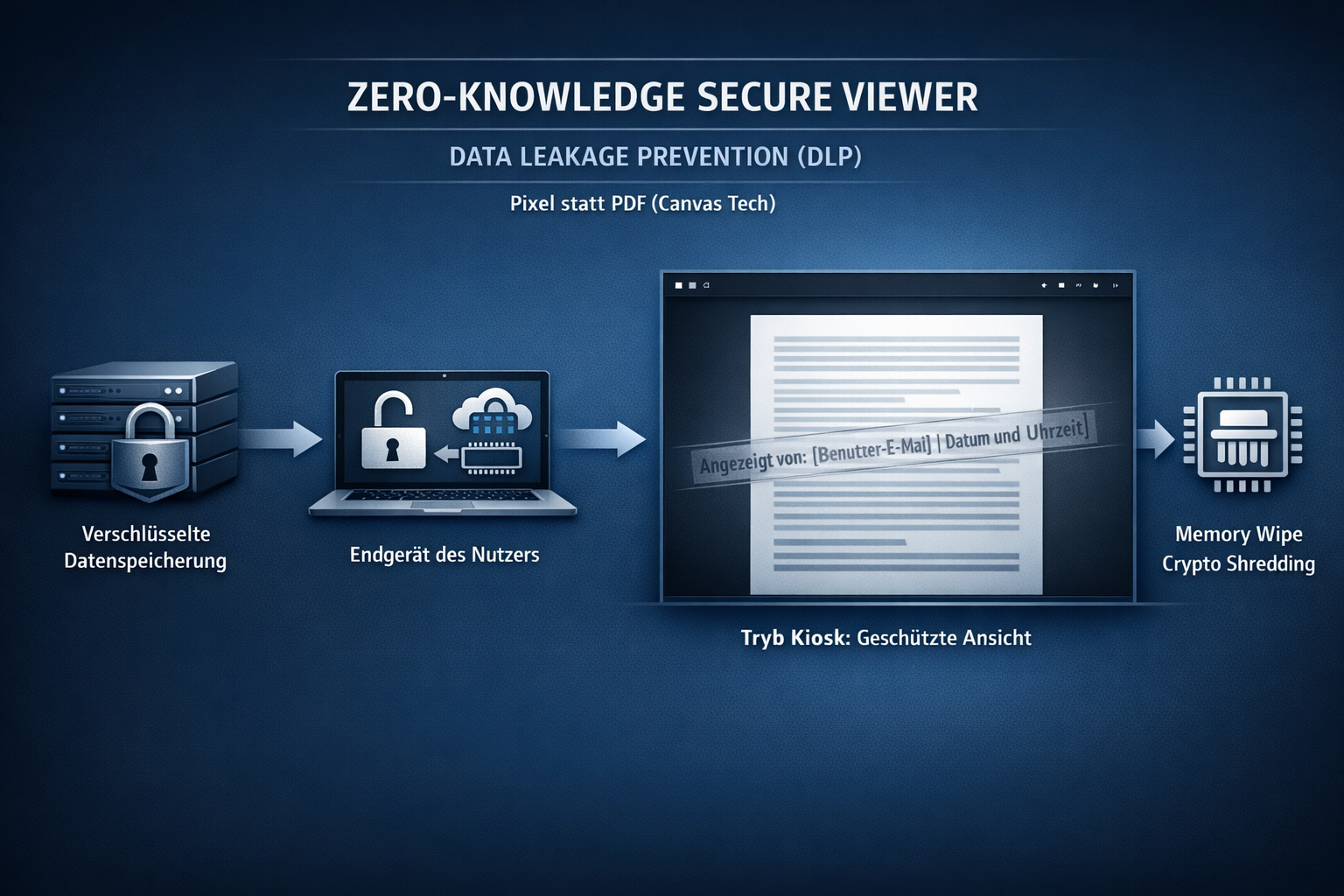

- Aktion: Der Wechsel zu einer Zero-Knowledge-Architektur, bei der Dokumente durch AES-256 lokal auf dem Endgerät verschlüsselt werden, bevor sie die Server erreichen. Zudem implementiert das System Immutable Audit Trails, die jeden Zugriff fälschungssicher protokollieren.

- Effekt: Maximale Diskretion durch End-to-End-Design und lückenlose Revisionssicherheit bei jeder Betriebsprüfung, da weder Betreiber noch unbefugte Dritte die Inhalte lesen können.

Der moderne Onboarding-Flow: Sicherheit durch Phasentrennung

Ein professioneller Rollout eines Dokumentenmanagementsystems beginnt lange vor dem ersten Datei-Upload. Herkömmliche Systeme gewähren oft sofortigen Vollzugriff nach der Registrierung, was im Falle kompromittierter Initial-Passwörter fatal sein kann. Ein moderner Ansatz strukturiert diesen Prozess wesentlich granularer.

- Risiko: Ein unkontrollierter Onboarding-Prozess, bei dem administrative Zugänge und Datenzugriffe vermischt werden, erhöht die Angriffsfläche für unbefugte Zugriffe in der kritischen Startphase.

- Aktion: Implementierung eines transparenten Workflows mit einem przejściowym "Billing-only"-Zugang. Nach der Ersteinrichtung erhält der Administrator zunächst nur Zugriff auf vertragliche und abrechnungsrelevante Einstellungen, bis der physische Authentifikator verifiziert ist. (Hinweis: Dieser spezifische Billing-only-Prozess ist eine empfohlene Best Practice und wird hier exemplarisch für fortschrittliche Workflows beschrieben).

- Effekt: Die Angriffsfläche während der Bereitstellungsphase wird drastisch minimiert. Das System stellt sicher, dass der vollständige Zugriff auf den digitalen Tresor erst dann freigeschaltet wird, wenn die stärkste Authentifizierungsschicht greift.

Hardware-Token und Aktivierung: Physische Grenzen für digitale Risiken

Die Grundlage für vertrauenswürdige Prozesse ist eine kompromisslose Zugangsidentifikation. DMS Secure integriert modernste hardwarebasierte Multi-Faktor-Authentifizierung direkt in den Workflow.

- Risiko: Cyberkriminelle nutzen zunehmend automatisierte Skripte, um sich Zugang zu Kanzleistrukturen zu verschaffen. Wenn der Zugriff nur durch ein Kennwort geschützt ist, sind Mandantendaten akut gefährdet.

- Aktion: Die Absicherung des Kanzlei-Portals erfolgt zwingend durch physische FIDO2-Security Keys (wie YubiKey) oder Hardware-OTPC-N-Karten. Diese Tokens werden während des Onboardings fest mit dem jeweiligen Benutzerkonto verknüpft. Für hochkritische Vorgänge, wie das endgültige Löschen von Dokumenten, können zudem Freigabeworkflows nach dem strengen Vier-Augen-Prinzip erzwungen werden.

- Effekt: Es wird ein Schutzniveau geschaffen, das selbst raffinierten Phishing-Angriffen standhält. Nur physikalisch autorisierte Personen erhalten Zugriff auf die Kanzleistruktur, was das Vertrauen der Mandanten fundamental stärkt.

Organisationale Token-Verwaltung: Kontrolle auf Unternehmensebene

Wenn Kanzleien und Unternehmen wachsen, muss das Access Management skalierbar bleiben, ohne an Sicherheit einzubüßen. Die Verwaltung von Hardware-Tokens darf nicht zu einem administrativen Engpass werden.

- Risiko: Eine unübersichtliche Rechteverwaltung und fehlende Kontrolle über die Hardware-Tokens der Mitarbeiter führen zu Compliance-Verstößen und potenziellen Datenlecks beim Offboarding von Personal.

- Aktion: DMS Secure bietet strukturierte Pläne für verschiedene Unternehmensgrößen. Der Plan "DMS Secure Business" enthält beispielsweise bereits zwei Hardware-Token und drei Benutzer, während der "Partner"-Plan drei Token für fünf Benutzer inkludiert. Administratoren verwalten diesen Token-Pool zentral und können zusätzliche Hardware-Token (für jeweils 49,00 EUR) flexibel dem System hinzufügen und neuen Organisationsmitgliedern zuweisen.

- Effekt: Eine klare Rollenverteilung und strukturierte Freigaben an einem Ort. Das System führt für jede Zuweisung, jeden Upload und jeden Zugriff einen kryptografisch gesicherten Audit-Trail, was die Erfüllung deutscher Archivierungspflichten mühelos macht.

Wachstum planen: Nahtlose Integration durch API und eigene Domain

Sichere Prozesse wirken erst dann professionell, wenn sie ruhig, klar bedienbar und nahtlos in die bestehende Unternehmensarchitektur integriert sind. Dokumentenmanagement darf kein isoliertes Silo sein.

- Risiko: Systembrüche und fehlendes Branding schwächen das Vertrauen der Mandanten in die digitalen Kommunikationswege der Kanzlei.

- Aktion: DMS Secure bietet in allen wesentlichen Plänen (Solo, Business, Partner) einen vollwertigen API-Zugang sowie die Nutzung einer eigenen Domain. Über die professionelle White-Label-Option lässt sich das Mandantenportal nahtlos an das Corporate Design der Kanzlei anpassen.

- Effekt: Mandanten vertrauen der Marke ihrer Berater, nicht dem Logo eines Drittanbieters. Unternehmen etablieren eine hochsichere Umgebung für den Datenaustausch, die aussieht und sich anfühlt wie eine proprietäre Inhouse-Lösung, während die technische und rechtliche Absicherung im Hintergrund durch ISO 27001-zertifizierte deutsche Rechenzentren gewährleistet wird.

Zusammenfassung und Empfehlung

In der DACH-Region ist die bloße Speicherung von Daten nicht mehr ausreichend. Dokumentenmanagement muss nachweislich manipulationssicher, durch Hardware authentifiziert und in der Historie unveränderbar sein. Mit der Kombination aus GoBD-Ready-Workflows, Zero-Knowledge-Verschlüsselung und physischen Hardware-Tokens machen Sie die Sicherheit zum klaren Wettbewerbsvorteil. Zudem schützt der integrierte Secure Viewer mit RAM-Only-Entschlüsselung und dynamischen DLP-Wasserzeichen sensible Daten auch auf der kritischen "letzten Meile", indem er unbefugte Downloads technisch unterbindet.

Unternehmen sollten prüfen, ob ihre aktuelle Lösung diesen Paradigmenwechsel abbilden kann, und rechtzeitig auf eine Security-First-Plattform migrieren.

Tabelle: Traditionelles vs. Security-First Onboarding

|

Merkmal

|

Traditionelles DMS

|

Security-First DMS (z. B. DMS Secure)

|

|---|---|---|

|

Authentifizierung

|

Standard-Passwort & SMS-Code

|

Physische FIDO2 / OTPC-N Hardware-Tokens

|

|

Zugriffsfreigabe

|

Sofortiger Vollzugriff nach Anmeldung

|

Gestaffelter Zugriff (z. B. Billing-only bis Token-Aktivierung)

|

|

Datenverschlüsselung

|

Serverseitig (Provider hat Schlüssel)

|

Zero-Knowledge (AES-256 clientseitig)

|

|

Kritische Aktionen

|

Einfache Bestätigungs-Klicks

|

Erzwungenes Vier-Augen-Prinzip

|

|

Auditierung

|

Einfache Datenbank-Logs

|

Immutable, kryptografische Audit-Trails

|

|

Dokumentenansicht

|

Standard-PDF-Downloads (Risiko lokaler Kopien)

|

Secure Viewer (RAM-Only-Entschlüsselung & DLP-Wasserzeichen)

|

Checkliste: 7 Punkte – Was Unternehmen sofort umsetzen können

- Passwort-Richtlinien verschärfen: Evaluieren Sie den sofortigen Umstieg auf hardwarebasierte MFA (FIDO2 oder YubiKey) für alle Mitarbeiter.

- Zero-Knowledge prüfen: Stellen Sie sicher, dass Ihr Cloud-Provider technisch nicht in der Lage ist, Ihre Mandantendaten einzusehen.

- Audit-Trails kontrollieren: Überprüfen Sie, ob Ihre Systeme lückenlose und manipulationssichere Protokolle für die GoBD-Konformität erzeugen.

- Vier-Augen-Prinzip etablieren: Richten Sie für endgültige Löschungen oder kritische Freigaben zwingend das Vier-Augen-Prinzip ein.

- DLP-Maßnahmen aktivieren: Nutzen Sie Secure Viewer-Lösungen mit dynamischen Wasserzeichen, um das Abfotografieren und unbefugte Teilen von Dokumenten zu unterbinden.

- Token-Pool strukturieren: Definieren Sie klare Verantwortlichkeiten für die Zuweisung und den Entzug physischer Zugangs-Tokens bei personellen Wechseln.

- Markenvertrauen aufbauen: Nutzen Sie White-Label-Optionen und eigene Domains, um Mandanten eine vertrauenswürdige, kanzleieigene Kommunikationsumgebung zu bieten.

Bereit für den nächsten Schritt? Sichere Prozesse wirken erst dann professionell, wenn sie ruhig und klar bedienbar sind. Erleben Sie Dokumentenaustausch, der keine Kompromisse beim Datenschutz macht.

Vereinbaren Sie jetzt eine unverbindliche Demo oder kontaktieren Sie unsere Experten auf dms-secure.de.